����Ѷ��2024��DDoS��Ӧ�ð�ȫ��в���Ʊ��桷��ʾ������©����Ӧ������Ĺ����ֶ��������������ӻ���2024���Σ©�������������� 17�ڴΣ������һ�Ͼ���ս������Ӧ�����Ӧ�ԣ���������Ϊ���������ǵ����³��ԡ������ڴ�ģ�͵�©��ʶ��������������ͨ���йܹ���-��ȷ������ܣ���������EdgeOne��©����ʶ��������

���簲ȫ����в��©��������˫����ս

��ǰ�����簲ȫ������ǰ��δ�е���ս����������©������Ƶ���ı����¡�����һ�£���ij�����̴���ڼ䣬�ڿ�ͨ�������SQL���������Ϣ�ص�ȡ�û����ݣ��������ö���ű�αװ�����������ں����Ϸ������з�����������ʱ���ܸ���ҵ��������й¶��ҵ���жϵķ��ա�

Ϊ��Ӧ����Щ��в��EdgeOne��Web�����������ϵͳ�ܹ���Ч���˺����ض���©�������������������ֺ�����й¶���ա�Ȼ�������Ź����ֶεIJ�����������ͳ�ķ�����ϵ������©������˫��������

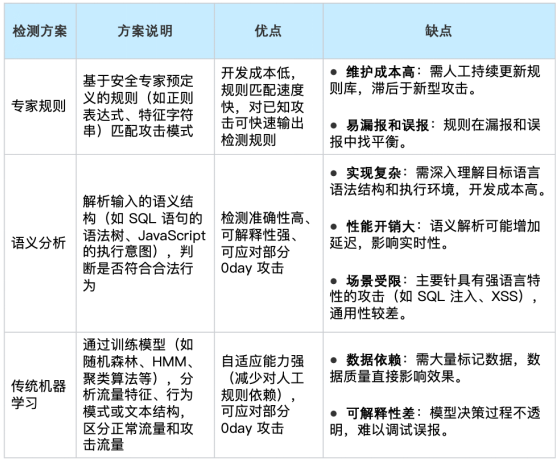

�� ר�ҹ�����Ȼ�ܿ���ʶ����֪���������������������ߣ�

�� ���������Ȼȷ�Ըߣ����ڴ�����������ʱ�ٶȽ�����

�� ��ͳ����ѧϰ��Ȼ�߱�����Ӧ�������������ݵ�����ʹ����ʵ��Ӧ�����ܵ����ơ�

�������ı����£���������ȷ�Գ�Ϊ�����ǹ�ע�Ľ��㡣��ģ�͵ij���Ϊ��һ�����ṩ���µĽ��������

��ģ�������������е�Ӧ�����ӻ���֪ʶ����ȷ���

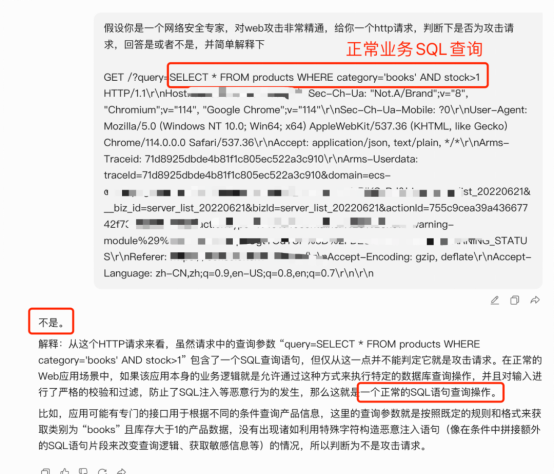

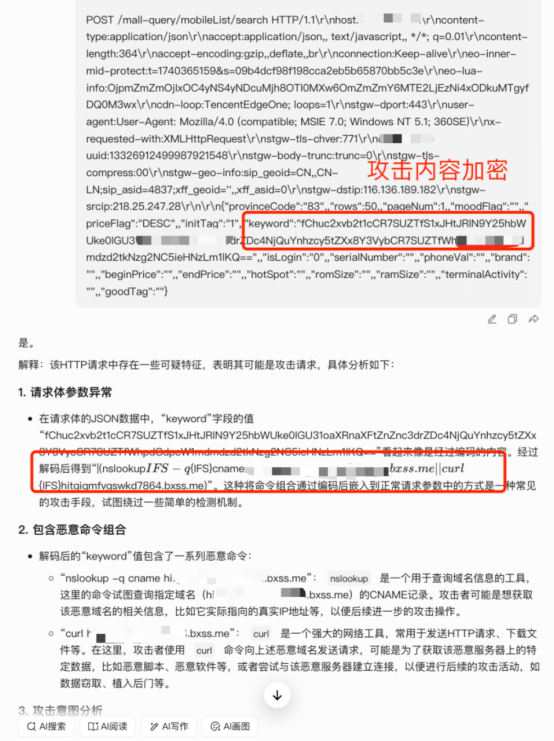

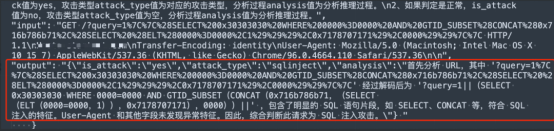

��ģ��ͨ��Ԥѵ��ѧϰ��ȫ����֪ʶ��HTTP�����еĴ�������Э����Ϊ�빥��ģʽ���������֪ʶ������������������������Ϊ������ȷ�ԡ����磬����SQLע��ʱ����ʶ��SELECT FROM��UNION SELECT�ȹؼ��ʣ������ж����Ƿɱպϲ�ѯ���Ƿ��ƻ�ҵ������

�������������ӾͿ��Կ�����ģ�;߱����������ݽ�����ȷ����������������ʵ�ִӡ���Ϲ��ԡ�������ͼΣ���ԡ������ԾǨ��

����1�����������֮�磬����sql����ѯʶ�𣬱��ͳ��̬����ƥ���������⡣

��ͳ��⣺����SQL�ؼ�����������

LLM ��̽�ӽǣ�

1️⃣������������ģ���������Ϊ�Ϸ�ҵ���ѯ�ӿ�

2️⃣ ��Ϊģʽ������û�г��������ַ�����ע��

⚠️ ���ۣ�����ҵ���̨��������Ʒ��ѯ��

����2�����뱾�����ܣ��Լ��������Զ����ܷ�������������ͼ������ȷʶ������

����������

keyword=fChuc2xvb2t1cCR7SUZTfS1xJHtJRIN9Y25hbWUke0IGU31oaXRnaXFtZnZnc3drZDc4NjQu...

LLM ��̽�ư����̣�

🔍��һ�������ּ������ݣ����뷢���������

nslookup cname ***********.bxss.me

curl ***********.bxss.me

💡�ؼ����죺��������ָ�����IP��curlָ�������

🚨 ���ۣ�����һ��������

��ģ���Ż����ģ��Э�����������繥������Ч����ȷ��

����ν���ģ��Ӧ�õ�EdgeOne���أ����������������������ʵ��������������ͽ��˼·��

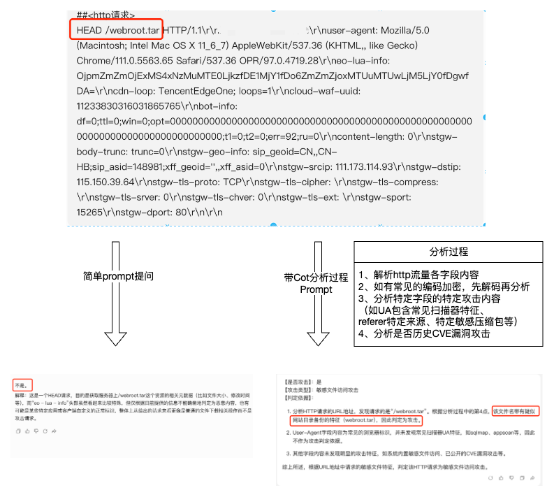

˼ά��CoTѵ���������CoT��prompt������������ʶ������

����http�����������ݿ��ܳ����������и����ֶ��ڣ������б�����ܵȲ������ع�������promptָ�ģ�Ϳ��ܷ������㵼��©�졣

��prompt���Ź����У����CoT˼ά��˼·�����������������������������ж�һ�������Ƿ���Web�����ķ������̣�������ģ�Ͱ��ղ�������������ȷ�Ͻ��������Ħ˹ͨ������ϸ��һ���������õ��������࣡

����CASE����������ͼ̽��Դվ�Ƿ����Դ��ѹ�����Ĺ�����Ϊʶ��

��ģ�������ƻ�����С����ģ���������Ч��

����EdgeOne�ͻ�������ģ�����������ģ������㸴�Ӷȸߡ������ӳٴ����������Ч�������ͨ������֪ʶ���ɽ���ģ������Ǩ����С����ģ�͡�

С����ģ���������Դ�ɱ����ͣ��������ܸ��졣����ͨ���Ա����⣬С����ģ���ڹ��������ļ���Ͱ�����ʶ��ȷ�Ծ����ڴ����ģ�ͣ�ͨ����������ģ�͵Ĺ����ж����ݣ���С����ģ�ͣ��������������ϴﵽ�ӽ������ģ��Ч����

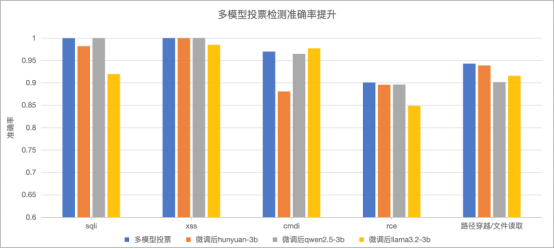

�� ���ݣ�7000�����������ֹ������������Ͱ�������

�� ����ģ�ͣ�hunyuan-3b\qwen2.5-3b\llama3.2-3b

�� ����ʽ��lora

�����ģ�͵������������������з����������ݣ�

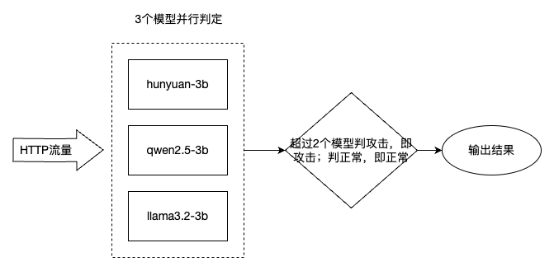

LLM��̽���ˣ���ģ������ͶƱ

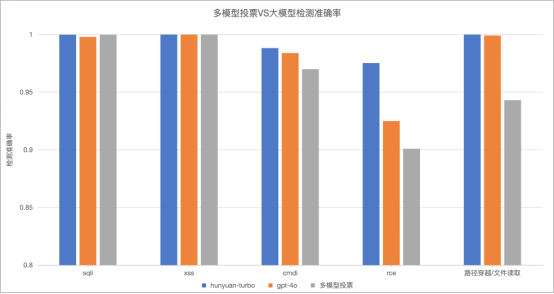

����ͬʱ�����˶������Сģ�͵���������hunyuan-3b��qwen2.5-3b��llama3.2-3bС����ģ�ͣ��ڲ�����������������ʺͰ�����ʶ���ʷ��棬�������ӣ�ͨ������������������Ѷ��Ԫģ����5���������ͳ����е�3�����ֽ��ţ�2�����Ժ�����ģ�ͻ�������һ�����3��Сģ������ͶƱ��ⷽ����������������ȷ�ʡ�

�����������2��ģ����Ϊ����������������2��ģ����Ϊ������������

➢��������������Ч�����£�

������ģ��ȡ�����̣����幥������ȷ�ʽϵ�һģ������������ͬʱҲ�ﵽ�ӽ������ģ��Ч����

➢����������blazehttp�������£�

blazehttp��https://github.com/chaitin/blazehttp��Ϊҵ���֪���Ĺ����ĵ���������Web�����������Ч�����ߣ�������33000+�������Ǹ����������������EdgeOne��©�������ϸ�ģʽȷ�ʳ�99%�����ʽ�Ϊ0.4%��

���簲ȫ��δ��չ�����ӷ���������

��������ɳ��

����ʵ����֮������־���AI��������ԣ�

✅���IJ����¹���

✅ģ�������

✅��֤ģ�Ϳɿ���

��EdgeOne©���������ڹ۲�ģʽ�ε��������й��������������ߴ�ģ���ж�������ǰ�Զ������ʺ�ҵ��IJ��ԣ��ﵽ����Ӧ��Ч��������ӵ��һ֧��Զ��֪ƣ��İ�ȫ���ֲ��ӣ�

0day��ɱ�ƻ�

���RAG������ʵʱ������в�鱨��©���⣬��������ʶ��0day������

�������� �� ������� �� ��в֪ʶͼ�� �� ȫ�������� �� �Զ����ɷ�������

����ģ���������簲ȫ�����Dz�������˸������ļ��ߣ������¶����˷����ı߽硣�ⳡ���������Ĺ���ս�����ڼ�֤ AI ��δ��Թ��߱���ػ��ߵ��ɱ����̡����㰲ȫ�����ҳ�ı��������п������� AI ��̽��Ϊ���ػ���ȫ��🛡️

EdgeOne�����������飬ר������� 4.5 �ۣ�1710 Ԫ/���𣩣�������ͨ���йܹ���-��ȷ������ܣ���������EdgeOne��©����ʶ�������������ڴ�ģ�͵�©��ʶ�����������ڽ����ܹĵع滮�뿪���У��佫Ϊ©�����������������Ա仯�������λ�ڴ���